Les entreprises qui étudient le déploiement d’une solution Cloud examinent presque toujours la question centrale de la sécurité. Certaines solutions sont certifiées, d’autres non. A quoi sert la certification ? Qu’est-on en droit d’attendre d’une solution certifiée ? Le point avec Christophe Jolivet, directeur de PROSICA.

Une direction des systèmes d’information peut sélectionner son fournisseur Cloud selon plusieurs critères qui dépendent du client et de ses objectifs. La sécurité fait souvent partie des éléments incontournables, surtout si les informations traitées sont sensibles ou si les fonctions attendues du service Cloud sont critiques du point de la disponibilité ou de l’intégrité. Les gages de sécurité que le fournisseur peut apporter à son client sont diverses : reconnaissance du marché, réponse à un questionnaire, autorisation d’audit, moyens financiers mis en œuvre pour se protéger, compétences

internes… La certification ou l’attestation est un des éléments de réponse qui présente des intérêts autant pour le prestataire que pour son client. L’objectif est de renforcer la confiance qu’un client peut avoir vis-à-vis de son fournisseur sans avoir à traiter les mêmes questions sur les mesures de

protection à chaque nouvelle relation commerciale.

Le mécanisme de certification peut être requis par des obligations légales ou réglementaires. Par exemple, en France, la réforme de l’agrément de l’hébergement des données de santé (HDS) impose la mise en place d’un système de management de la sécurité de l’information (SMSI) certifié ISO

27001. Le référentiel de certification HDS comprend des exigences complémentaires issues des normes ISO 27017 (sécurité de l’information dans le Cloud), ISO 27018 (protection des données à caractère personnel) et ISO 20000 (certification des services informatiques). Autre exemple, le

règlement européen pour la protection des données (RGPD) insiste sur l’importance d’initier des chantiers de certifications (voir en particulier les préambules 77, 81, 100, 166, 168, l’article 25 et l’article 42). Le règlement stipule :

Les États membres, les autorités de contrôle, le comité et la

Commission encouragent, en particulier au niveau de l’Union, la mise en place de mécanismes de certification en matière de protection des données.

Ces certifications incluent la certification de personnes (certification des Délégués à la Protection des Données ou Data Protection Officer par

exemple) et des systèmes d’information. On doit donc s’attendre à la généralisation de ces mécanismes.

Actuellement, les fournisseurs Cloud se reposent sur plusieurs types de certifications ou d’attestations dont voici quelques exemples.

| Certifications et attestations (*) |

Validité |

Rapports et diffusion |

Référentiel |

Audit |

Commentaires |

| ISO 27001 |

3 ans avec une surveillance à 18 mois |

Rapport public reprenant le périmètre. Documents du SMSI [1] non publics (DdA [2], analyse et traitement des risques…) |

Exigences ISO 27001, bonnes pratiques ISO 27002 et ISO 27017 |

Indépendant par un organisme accrédité |

Reconnu internationalement et parfois imposé par des lois locales (exemple HDS [3] en France) |

| ISAE 3402 |

Validité |

Rapports et diffusion |

Référentiel |

Audit |

Commentaires |

| ISAE 3402 |

Mise à jour annuelle recommandée |

SOC2 (diffusion restreinte) et SOC3 (public) – type I (description des mesures) et II (avis de l’auditeur sur l’efficacité) |

Contrôle interne pouvant intégrer plusieurs référentiels en fonction des objectifs |

Interne ou externe |

Reconnu internationalement pour toute activité externalisée |

| CSA STAR |

Dépend du niveau choisi (par exemple 3 ans pour la CSA Certification) |

Rapport public reprenant le périmètre et les mesures génériques de sécurité |

Cloud Control Matrix |

Auto-évaluation (niveau 1) ou audit indépendant (niveau 2) |

Reconnu pour les fournisseurs américains |

| SecNumCLOUD |

3 ans |

Publication des fournisseurs qualifiés sur le site de l’ANSSI, contenu non public |

Référentiel public pour le niveau essentiel, restreint pour le niveau avancé |

Indépendant sous la responsabilité de l’ANSSI |

Initiative nationale, quelques fournisseurs français en cours de qualification |

(*) Ces certifications et attestations peuvent être obtenues pour tous types de service Cloud (IaaS, PaaS ou SaaS) et modèles (public ou privé).

Le SMSI (système de management de la sécurité de l’information) ISO 27001 est intéressant car il prouve que le fournisseur a défini un cadre pour gérer sa sécurité en rendant incontournables un certain nombre de points comme l’analyse et le traitement des risques, la sélection de mesures de sécurité appropriées au travers la déclaration d’applicabilité ou la formalisation d’un processus de gestion des incidents de sécurité. La certification est obtenue pour 3 ans après un audit d’un organisme accrédité avec un mécanisme de surveillance après 18 mois. La certification IS0 22301

poursuit les mêmes objectifs pour la continuité des activités, fondamentale pour un fournisseur Cloud et ses clients.

La démarche d’attestation ISAE 3402 est une référence reconnue pour évaluer la qualité des contrôles et des procédures, dont les aspects de sécurité, d’une activité externalisée. De nombreux hébergeurs et fournisseurs Cloud disposent de cette attestation et des rapports SOC 1, 2 et 3 associés. A noter que l’association américaine AICPA qui représente les professions comptables (Certified Public Accountant) est active depuis de nombreuses années dans le domaine du contrôle interne et plus spécifiquement de la sécurité. Cette association a mis au point un nouveau référentiel « SOC for Cybersecurity ». Ce réferentiel définit 19 critères pour décrire et évaluer un programme de gestion des risques qui présente un intérêt certain dans le cadre de la sécurisation des offres Cloud.

Des démarches spécifiques au Cloud ont été initiées. STARAUDIT soutenu par EUROCLOUD présente une approche sous la forme de niveaux de protections, de 3 à 5 étoiles pour des offres de services IaaS, PaaS ou SaaS. CSA STAR (soutenu par la Cloud Security Alliance, d’origine américaine) présente un mode de certification à trois niveaux (autoévaluation, certification indépendante ainsi qu’un troisième niveau de contrôle continu prévu par le référentiel mais pas encore en place). De nombreuses offres Cloud sont déjà certifiées.

En France, le référentiel SecNumCloud permet de détenir un visa sécurité de l’ANSSI (agence nationale de la sécurité des systèmes d’information) pour un service Cloud. Deux niveaux « essentiel » et « avancé » sont définis en fonction du niveau de sécurité attendu par le client. Des discussions sont en cours pour généraliser la démarche à plusieurs pays européens). A noter que l’agence de sécurité allemande, BSI, a développé son référentiel C5 (Cloud Computing Compliance Controls Catalogue) qui permet à un organisme d’audit accrédité de délivrer un rapport de conformité (même principe que les rapports SOC de l’ISAE 3402). Des discussions sont en cours pour développer un label européen (European Secure Cloud Label).

Sans être la réponse ultime, ces certifications participent à renforcer la confiance d’un client envers son client qui reste maitre d’analyser ses risques et de prendre la décision d’utiliser tel ou tel service, avec telles ou telles protections complémentaires. Il est important de vérifier que le périmètre de certification correspond au service Cloud que l’on utilise. La connaissance du référentiel de certification est intéressante pour le client. Il peut l’utiliser pour approfondir des éléments de son analyse de risque, en particulier lors des discussions qui s’engagent avec ses fournisseurs avant le choix d’une offre.

[1] Système de Management de la Sécurité de l’Information – Information Security Management System

[2] Déclaration d’applicabilité – Statement of Applicability – reprenant les mesures de sécurité et les justifications d’exclusion

[3] Hébergeur de Données de Santé

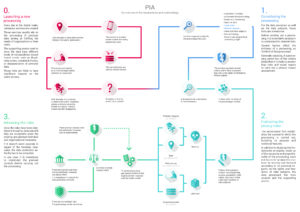

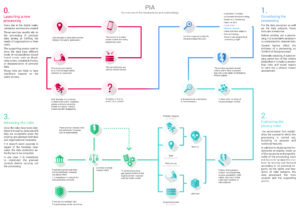

En avril 2016, l’Union Européenne a finalement adopté la règlementation spécifiquement consacrée à la protection des données personnelles des Européens, attendue de longue date : le Règlement Général de Protection des Données Personnelles (« RGDP »).

En avril 2016, l’Union Européenne a finalement adopté la règlementation spécifiquement consacrée à la protection des données personnelles des Européens, attendue de longue date : le Règlement Général de Protection des Données Personnelles (« RGDP »).

Les entreprises investissent de plus en plus de leur budget IT dans les technologies émergentes dans le but d’anticiper et de détecter une variété toujours plus importante des menaces numériques qui pèsent dangereusement sur leurs réseaux. Ce qui inclut les escroqueries par phishing et ce que l’on appelle communément les APT ou francisé les menaces avancées persistantes. Ces nouvelles menaces numériques sont belles et bien présentes à l’esprit des membres du comité de direction de chaque entreprise dont le réseau est connecté à Internet.

Les entreprises investissent de plus en plus de leur budget IT dans les technologies émergentes dans le but d’anticiper et de détecter une variété toujours plus importante des menaces numériques qui pèsent dangereusement sur leurs réseaux. Ce qui inclut les escroqueries par phishing et ce que l’on appelle communément les APT ou francisé les menaces avancées persistantes. Ces nouvelles menaces numériques sont belles et bien présentes à l’esprit des membres du comité de direction de chaque entreprise dont le réseau est connecté à Internet.